Les appareils mobiles sont aujourd’hui au cœur des activités professionnelles : emails, réunions à distance, accès aux fichiers partagés… tout passe désormais par ces outils de poche. Mais cette mobilité, si précieuse pour la productivité, représente aussi un risque majeur pour la sécurité informatique des entreprises. Un smartphone volé, une tablette non sécurisée ou une application douteuse suffisent à ouvrir une brèche dans vos systèmes.

Et pourtant, trop d’organisations négligent encore la protection de ces terminaux, pensant à tort que les antivirus classiques suffisent. Il est temps de revoir les priorités.

Sommaire :

Pourquoi les appareils mobiles sont devenus le maillon faible de votre sécurité

À mesure que les environnements de travail se dématérialisent, la surface d’attaque des entreprises s’élargit. Aujourd’hui, la majorité des collaborateurs accède aux données sensibles via des appareils mobiles, souvent en dehors du périmètre sécurisé du réseau interne.

Or, ces appareils sont exposés à des menaces multiples : connexions Wi-Fi publiques, vols, pertes, téléchargements de fichiers corrompus ou encore attaques ciblées par hameçonnage. Contrairement aux postes fixes, les terminaux mobiles sont plus difficiles à contrôler… surtout lorsqu’ils appartiennent aux employés eux-mêmes (BYOD).

Résultat ? De plus en plus d’entreprises subissent des fuites de données liées à une mauvaise gestion de leur flotte mobile, souvent sans même s’en rendre compte.

VOIR AUSSI : Comment savoir si votre smartphone a été piraté ?

Construire une stratégie de sécurité mobile efficace

Face à ces menaces, il ne suffit plus de se contenter de mesures ponctuelles. Ce qu’il faut, c’est une véritable stratégie de gestion des appareils mobiles pensée de bout en bout, qui allie technologie, procédures et sensibilisation des équipes.

Définir des politiques de sécurité claires

Toute entreprise, quelle que soit sa taille, doit établir un cadre précis pour l’usage des appareils mobiles professionnels. Cela inclut :

- L’obligation de verrouiller les terminaux avec des codes complexes ou des données biométriques ;

- Le chiffrement des données stockées sur les appareils ;

- Des restrictions sur l’installation d’applications personnelles ;

- Une procédure en cas de perte ou de vol.

Mais ces règles ne servent à rien si elles ne sont pas communiquées clairement. Chaque collaborateur doit comprendre les enjeux et les conséquences d’un comportement à risque.

Centraliser la gestion des terminaux

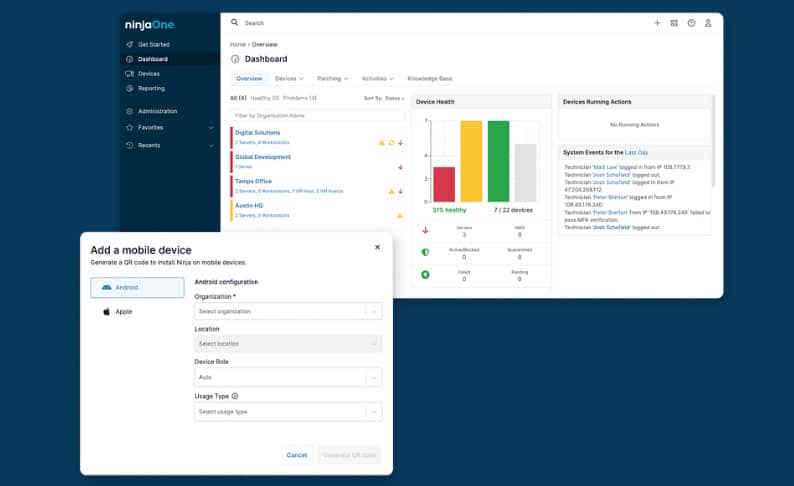

Pour garder le contrôle sur l’ensemble du parc mobile, les entreprises doivent s’équiper d’outils de Mobile Device Management (MDM). Ces solutions permettent d’enrôler les appareils, de les configurer à distance, de pousser des mises à jour, ou encore de bloquer l’accès à certaines fonctionnalités en cas de besoin.

Parmi les outils disponibles, le logiciel MDM Apple pour iOS de NinjaOne se distingue par sa simplicité d’intégration et sa capacité à superviser efficacement une flotte d’iPhone ou d’iPad. Il s’adapte aussi bien aux appareils d’entreprise qu’aux téléphones personnels utilisés dans un cadre professionnel, et permet d’intervenir rapidement en cas de problème sans perturber l’activité de l’utilisateur.

VOIR AUSSI : La sécurité du Cloud, un équilibre délicat entre innovation et protection

Séparer données pro et données perso

Le flou entre usage privé et usage professionnel est l’un des plus grands défis du BYOD. Pour y remédier, il est essentiel d’isoler les deux environnements : données, applications, accès réseau. Cette séparation garantit la confidentialité des données de l’entreprise sans empiéter sur la vie privée des employés.

Les solutions MDM modernes permettent de créer des espaces sécurisés dédiés au travail, où seules les applications validées peuvent fonctionner. Cela évite qu’un usage personnel hasardeux (téléchargement d’une app non vérifiée, navigation risquée, etc.) ne compromette les fichiers professionnels.

Ne pas négliger la sensibilisation des équipes

Aucun outil ne remplacera jamais la vigilance humaine. L’ingénierie sociale reste l’une des armes les plus efficaces des cybercriminels. Il suffit d’un clic sur un lien piégé reçu par SMS pour qu’un appareil soit compromis.

Il est donc vital de former les utilisateurs aux risques mobiles spécifiques : faux réseaux Wi-Fi, applications frauduleuses, tentatives de phishing ciblées sur les mobiles (smishing), etc. Des rappels réguliers, des simulations d’attaques ou des ateliers pratiques peuvent faire la différence.

VOIR AUSSI : Cybersécurité : quel sont les risques d’une faille de sécurité informatique ?

Une cybersécurité mobile qui évolue avec les usages

La sécurité des appareils mobiles ne doit pas être figée. Elle doit évoluer en fonction des usages, des technologies disponibles et des menaces émergentes. Avec l’essor du travail hybride, de la 5G et des applications cloud, les terminaux mobiles deviennent encore plus centraux.

Les entreprises doivent donc adopter une approche agile, capable de s’adapter rapidement à ces changements. Cela passe par une veille permanente, des audits réguliers de la politique mobile, et une collaboration étroite entre la DSI et les autres départements.

Conclusion : sécuriser la mobilité sans sacrifier la flexibilité

Protéger les appareils mobiles professionnels ne signifie pas brider leur usage. Au contraire, une sécurité bien pensée renforce l’autonomie des collaborateurs tout en assurant la protection des données.

En mettant en place des politiques claires, en centralisant la gestion via un outil MDM adapté comme celui de NinjaOne, et en impliquant activement les utilisateurs, les entreprises peuvent faire de la mobilité un atout stratégique… sans en payer le prix fort en cas de cyberattaque.